Crédit Images: https://socradar.io/labs/bluebleed

Par Cédric Boddi, directeur, Développement et Technologies

Non ce n’est pas un article de supporter pour une équipe de sport arborant un chandail bleu ! Mais un autre évènement qui fera sûrement couler beaucoup d’encre : une fuite de données d’environ 2,4 TB provenant du géant américain Microsoft et révélée le 19 octobre 2022.

Nous avions déjà parlé du cas d’une faille issue du monde des logiciels libres, nous allons pouvoir voir ce qu’il en est dans le domaine du privé.

Origine des fuites de données

SOCRadar, une entreprise de cybersécurité américaine, découvre et remonte cette faille auprès de Microsoft en septembre 2022 :

![]()

D’après leurs analystes, les fuites couvriraient une période allant de 2017 à août 2022 et contiendraient des données personnelles (noms, adresses courriel, numéros de téléphone …) et professionnelles (énoncé de travail, contenu de courriels, contrats …) des clients directs de Microsoft, mais aussi des clients des partenaires Microsoft pour un total de 2,4 TB.

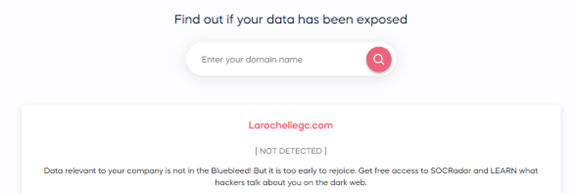

Un site Web est mis en place par SOCRadar afin de pouvoir vérifier si une société peut être impactée ou non par cette fuite de donnée : https://socradar.io/labs/bluebleed

Microsoft aurait été diligent quant à la correction de la configuration de ce serveur dès l’information remontée.

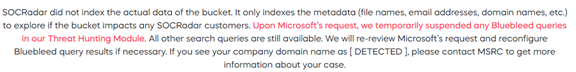

Toutefois, la firme de Richmond a publiquement dénoncé la mise en place du site Web bluebleed, qui n’implémente pas de vérification des utilisateurs souhaitant accéder aux données, mais également l’estimation de la quantité de données incriminée (annonce officielle Microsoft).

Ce à quoi la société de sécurité aurait répondu être déçue de leur réaction et de leurs accusations après avoir autant coopérer pour éviter la « cyber catastrophe mondiale » (via bleepingcomputer).

Microsoft aura tout de même réussi à leur faire modifier la page initiale permettant de requêter les données (via des Meta data) en une simple page permettant de vérifier si la société recherchée est impactée.

Mauvaise configuration serveur

Nous venons de voir la conséquence de cette faille, mais en réalité qu’est ce que c’est? Comment cela a-t-il pu arriver?

Comme je vous l’avais déjà expliqué au travers d’un livre électronique, une brèche de sécurité est très souvent la résultante de plusieurs risques de sécurité combinés.

Ici, nous avons le cas où une mauvaise configuration (5e place du OWASP TOP10) a induit une brèche dans le contrôle d’accès (1re place du TOP10).

En effet, la mauvaise configuration est d’origine humaine, ce qui a permis à plusieurs entités non autorisées d’accéder à un conteneur de stockage azure et d’en extraire de nombreuses informations.

Ces deux failles de sécurité étaient respectivement classées 6e et 5e lors de la version de ce top10 en 2017… on comprends désormais mieux pourquoi leur priorité/ impact a autant pu évoluer.

Ce que nous pouvons apprendre de ce malheureux incident, en plus de vérifier si notre organisation ou si nos clients/ partenaires sont concernés, est que personne n’est à l’abri d’une brèche de sécurité, que l’on soit une PME ou une grande multinationale.

Le domaine de la sécurité est un domaine où aucun relâchement n’est possible et implique un travail assidu et de longues haleines.

Microsoft n’est pas seul

Ce que je ne vous ai pas dit jusqu’à présent est que cette révélation a pour nom complet BlueBleed Part 1.

Pour le moment, seule la fuite côté Microsoft a été publiquement révélée. Mais BlueBleed désigne un ensemble de fuites de données dues à de mauvaises configurations de serveurs. Au total, ce serait 6 conteneurs de données impactés, dont Amazon AWS S3 et Google Cloud Storage.

Aucune statistique ni déclaration de leur côté pour l’instant.

Affaire à suivre donc…